Proteger dados sensíveis e seu compartilhamento seguro.

Existem informações sensíveis na base de dados que precisam ser protegidas. Qual a melhor estratégia de proteção?

O básico sobre cifra de dados

Como atuar no tratamento de dados sem que desenvolvedores e cientistas de dados tenham acesso às informações e com camadas de segurança que permitam a anonimização e pseudonimização dos dados.

Solução: Anonimização, Pseudonimização e Tokenização dos dados

A estratégia de deixar os dados confidenciais consiste em um ponto básico em que processo de criptografia substitui os dados originais, por algo ininteligível.

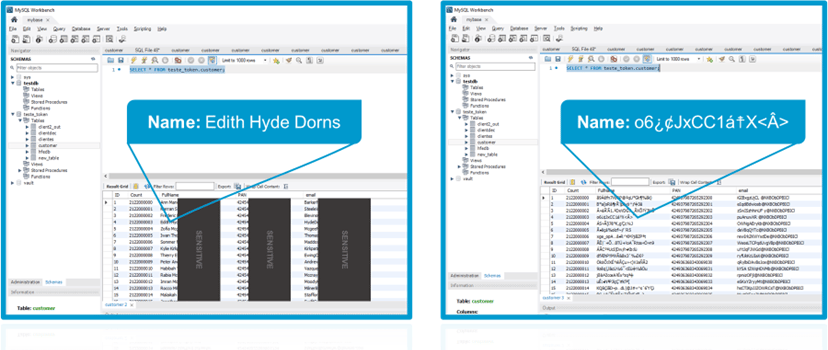

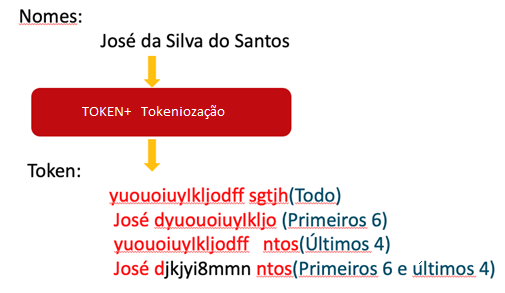

Com a tokenização (TOKEN+ da Hardprot) permite-se deixar o dado ininteligível, mantendo suas estruturas e formatação evitando a necessidade de alteração nos bancos de dados e nas aplicações, ao utilizar técnicas como o FPE (Format Preserving Encription), que trata-se de cifrar o dado com uma chave para cifragem e decifragem, por exemplo com os algoritmos baseados em AES-256 e outros validados pelo NIST, essa técnica é bastante usada para permitir a pseudonimização ou seja os dados poderão ser futuramente revertidos e usados por seus controladores e possuidores, outra técnica usada é do mascaramento que consiste em substituição de alguma parcela com dados fixos por exemplo, adicionar *** no CPF, principalmente no instante da visualização e este método contudo é bastante usado em anonimização pois não permite que a informação possa ser decifrada. Ambas as técnicas podem ser aplicados de forma dinâmica ou estática, ou seja os algoritmos podem atuar em casos onde há o transporte desde uma base fonte para um destino e os dados onde passariam a ser tokenizados ou mesmo tabelas estáticas onde estes dados já estariam cifrados para serem utilizados

Portanto, CPF continua com estrutura de CPF, datas continuam sendo datas válidas, Nomes com letras, outros códigos são transformados em códigos válidos e assim por diante. e para completar a estratégia de deixar os dados confidencias, não estaria completa sem estar acoplada a um coponete de gestão de políticas e chaves confiável, um conjunto de API’s para otimizar as estruturas e proteger na camada de aplicação ou nas bases, fazendo as transformação de cada tipo de dado, por coluna, linha às aplicações preparadas para utilizar recuperando as informações originais. Qualquer um com acesso não autorizado não conseguirá usar esses dados para outros objetivos.

Esta é uma realidade comum, bases de dados estruturadas armazenam dados sensíveis, como CPF, CNPJ, Identidade, Data de Nascimento, Nomes, Números de prontuários. Estes dados atendem a formatos pré-definidos para seu armazenamento. A criptografia destes dados sem observar as suas regras de formação exigiria mudanças nas estruturas dos bancos, gerando um significativo esforço de desenvolvimento e testes.

Confira mais informações em nossa página.